En direct d'Oracle OpenWorld .. Jour 2

Aujourd'hui, nous développons la KEYNOTE de Larry ELLISON “The SECURE CLOUD”

Cette keynote fait un focus particulier sur la Sécurité avec l’IaaS.

> Relire le résumé de la 1ère journée

Revenons dans le passé.

Il y a 16 ans, le SaaS a commencé à exister, sous une autre terminologie. Exemple de solution SaaS ancienne : Salesforce.com.

Il y a 10 ans, Amazon a proposé l’Elastic Compute Cloud (EC2).

Nous sommes aujourd’hui dans une période de transition. D’ici 10 ans, la majorité des applications fonctionnera dans le Cloud.

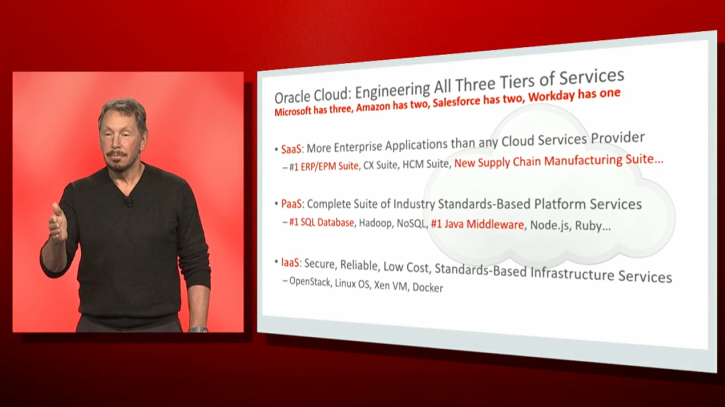

Oracle est présent dans les 3 couches du Cloud :

Abordons le sujet de la sécurité. La sécurité des données est très importantes. D’autant plus quand on met les données dans le Cloud.

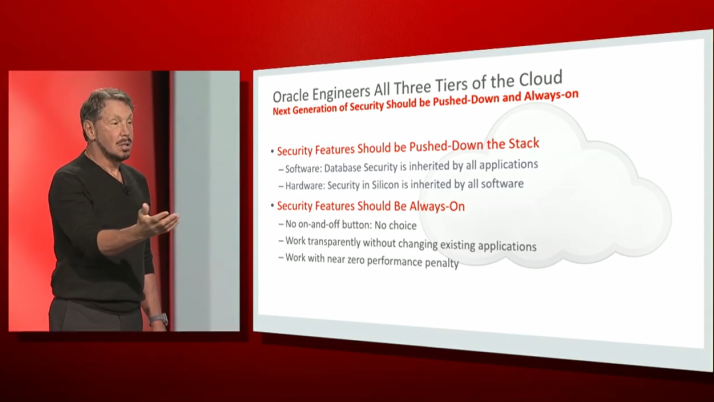

Il est préférable de gérer la sécurité dans la base que dans les applications. Il faut toujours reporter la sécurité vers les couches basses.

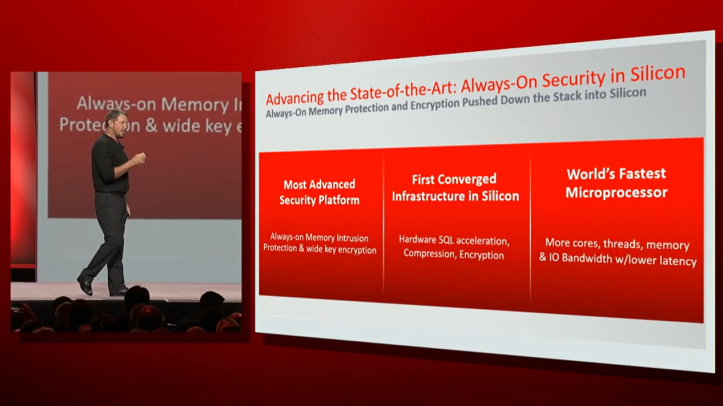

Les fonctionnalités de sécurité doivent être prises en compte par les couches basses. Au niveau du logiciel (les fonctions de sécurité supportées dans la base, par exemple l’encryption, sont héritées par toutes les applications) et au niveau du matériel (les fonctions de sécurité intégrées dans le silicum sont héritées par tous les logiciels).

Les fonctions de sécurité devraient toujours être activées.

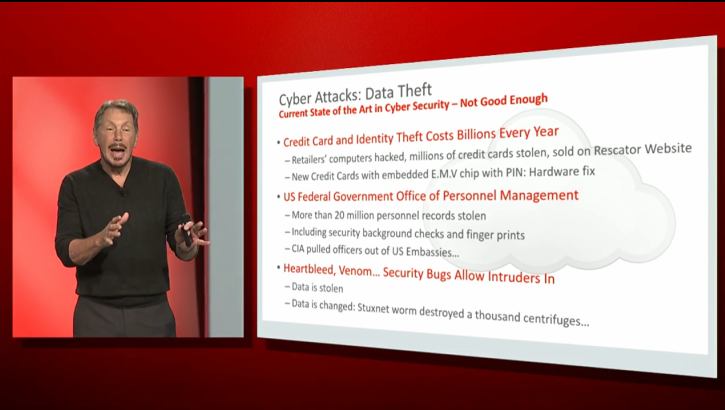

L’état de l’art actuel en terme de sécurité n’est pas suffisant ! pour preuve des vols d‘informations de cartes bancaires, des données confidentielles piratées, des données volées ou modifiées.

Oracle dispose déjà de nombreuses solutions de sécurité. Mais tous les clients ne les mettent pas en œuvre, parfois pour des raisons de performances.

Oracle propose une nouvelle approche pour garantir la sécurité de vos systèmes sans pénaliser les performances…

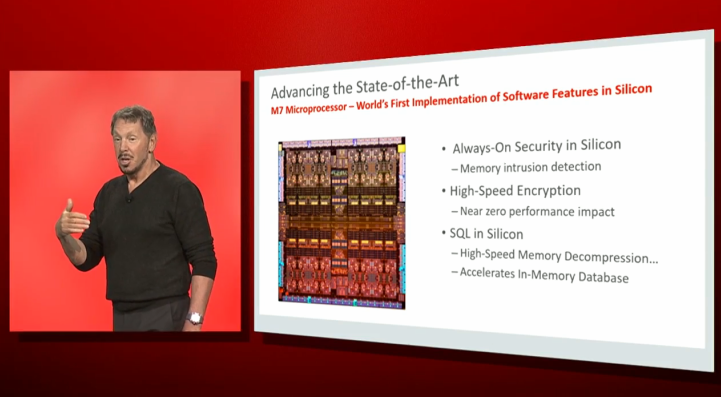

Le nouveau micro-processeur M7 dispose de nombreuses fonctionnalités logicielles intégrées, dont des fonctions de sécurité :

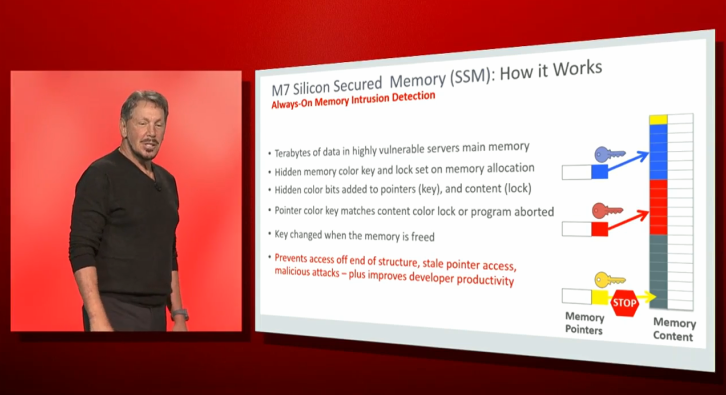

- Détection d’intrusion dans la mémoire

- Encryptage ultra-rapide, pratiquement sans ralentissement

- Accélération SQL dans le silicone : décompression en mémoire ultra rapide, accélértion de fonctions IN-MEMORY

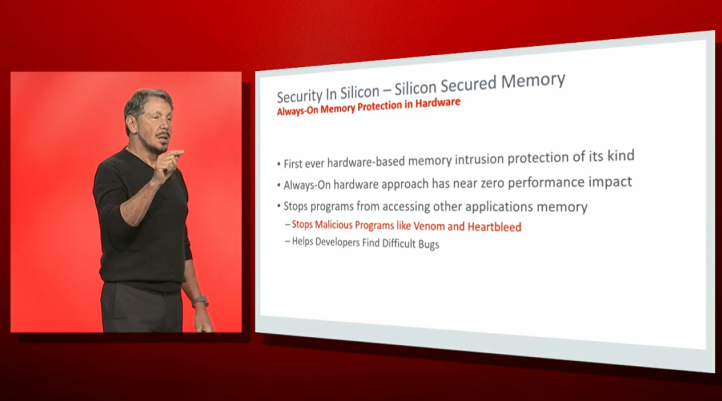

Ce processeur permet une approche « Always On Protection in hardware ».

Chaque espace mémoire est associé à une « couleur » lors de la réservation de l’espace mémoire. Tout processus qui n’est pas associé à cette « couleur » ne peut pas accéder à cet espace mémoire.

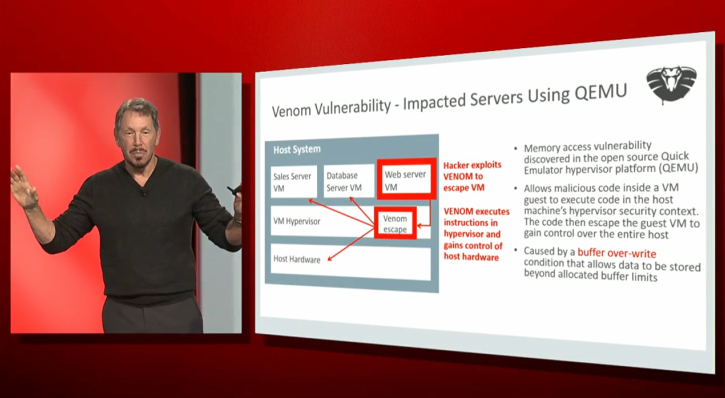

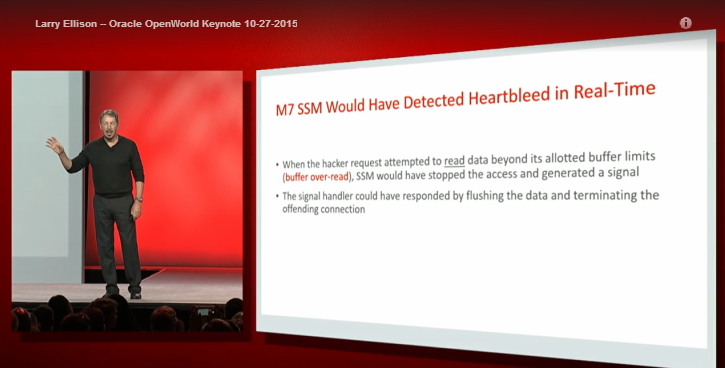

Voici un exemple de vulnérabilité : VENOM qui touche les serveurs équipés du package QEMU (logiciel Open Source « Quick Emulator » pour plateforme virtualisée sous Linux KVM ou Xen). Il s’agit typiquement d’un process qui écrit des octets dans un emplacement mémoire auquel il ne devrait pas avoir accès.

Le micro-processeur aurait détecté et empécher l’exploitation de cette faille de sécurité !

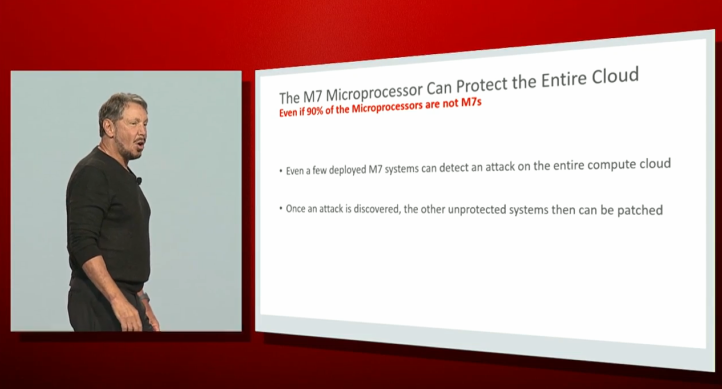

Toute attaque détectée par un système M7 peut déclencher une alerte afin que le logiciel correspondant soit corrigé puis que les autres systèmes non équipés de M7 puissent voir puis être patchés.

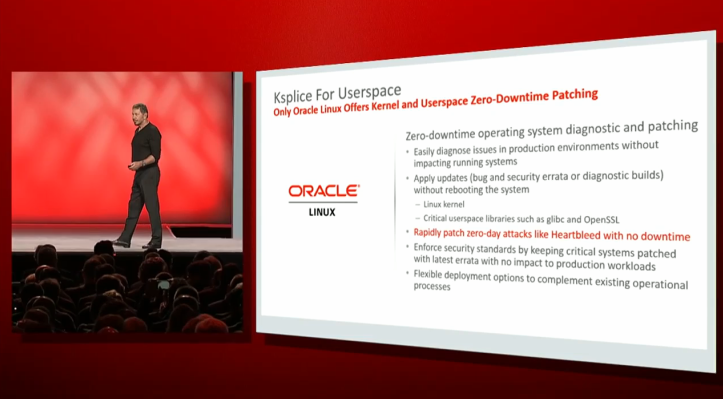

Oracle, met également à disposition des utilisateurs d’Oracle Linux la fonctionnalité ksplice, qui offre de nombreux avantages, dont la mise en œuvre de patchs sans reboot.

Abordons maintenant les fonctionnalités de sécurité apportées par Oracle depuis quelques temps déjà pour la plupart.

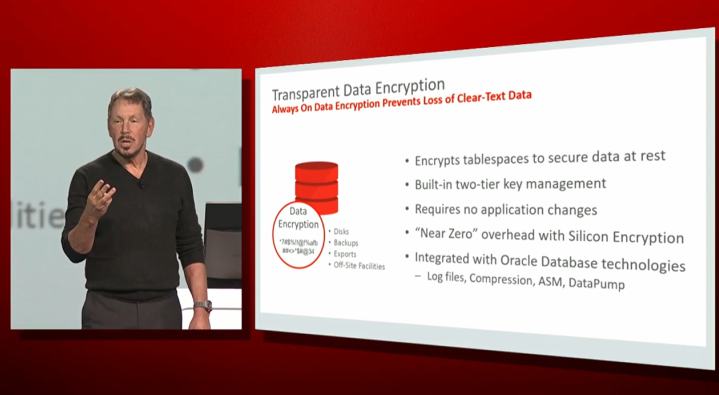

Transparent Data Encryption permet d’encrypter les Datafiles, les sauvegardes de bases, les fichiers exports, les Redo Logs et Archives Logs.

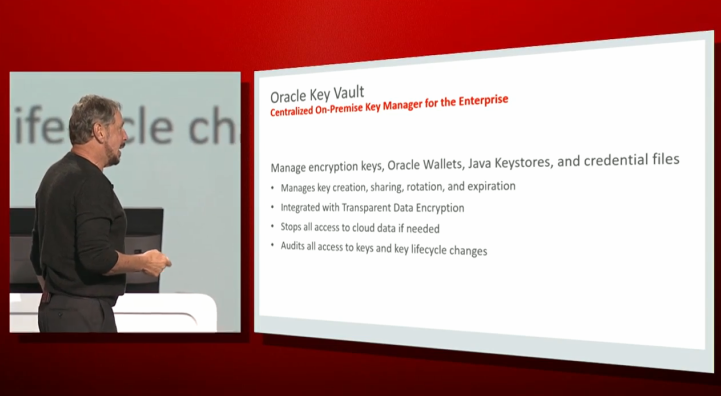

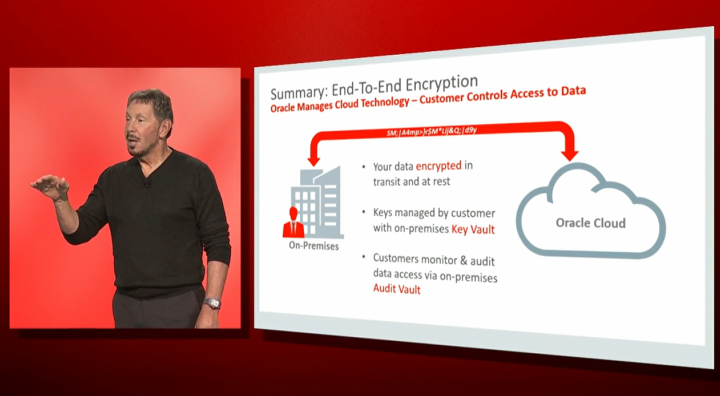

Est-ce que tous vos ingénieurs peuvent avoir accès à toutes vos données ? Si oui, vous devriez encrypter vos données et stocker vos clés de façon sécurisée avec Oracle Key Vault, sur votre site. Même si vous placez vos données dans le Cloud Oracle, vos clés seront stockées sur votre site.

Oacle Key Vault vous permet de gérer sur votre site les clés d’encryptage, les Wallets Oracle, les Java Keystores et les fichiers de gestion des droits.

Oracle Database Vault permet la mise en œuvre de la séparation des fonctions. Avec ce dispositif, personne chez Oracle ne pourra voir vos données stockées dans le Cloud Oracle.

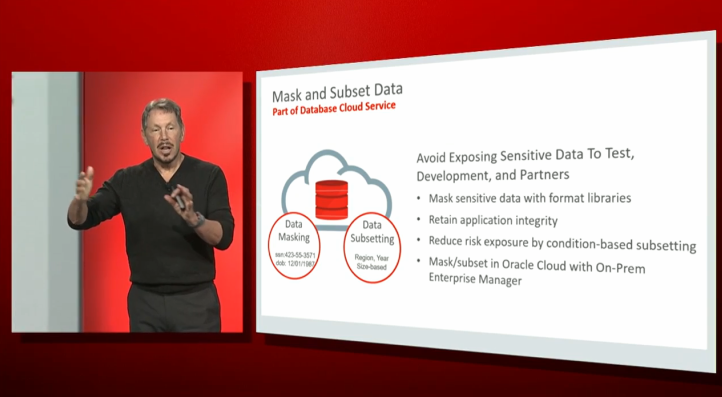

Avec Data Masking and Subsetting, vous pouvez masquer vos données sensibles ou faire des sous-ensembles pour tests :

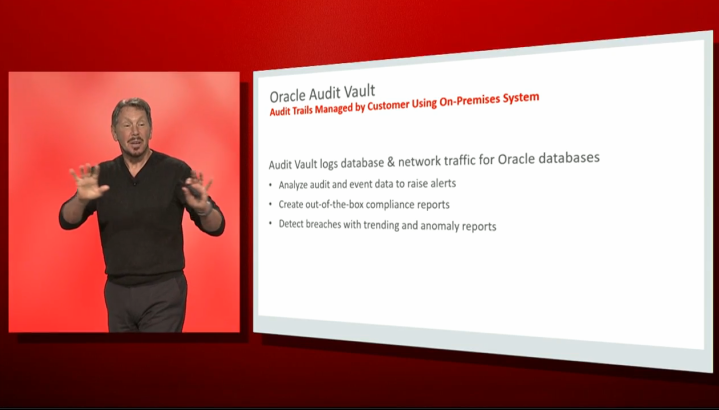

L’outil Oracle Audit Vault permet une analyse fine des accès aux bases de données et de leur utilisation.

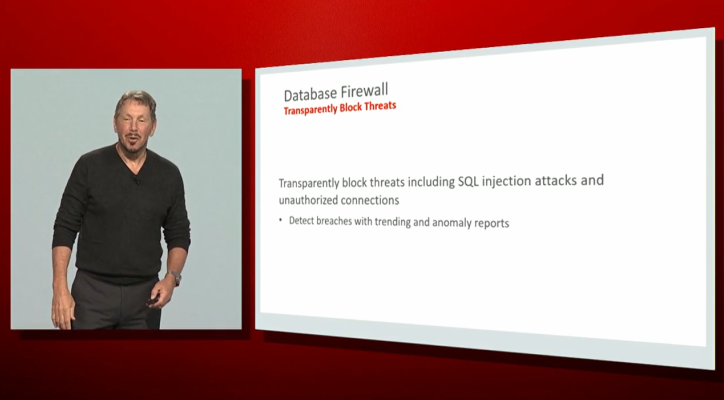

Datase Firewall est aux bases de données ce qu’un firewall est à un réseau. Il permet de surveiller les requêtes SQL lancées et peut bloquer des injections SQL ou des requêtes non autorisées en fonction du contexte..

En résumé, avec le Cloud Oracle, toutes vos données seront encryptées de bout en bout et pas seulement dans le stockage.

Abordons maintenant quelques nouveautés IaaS.

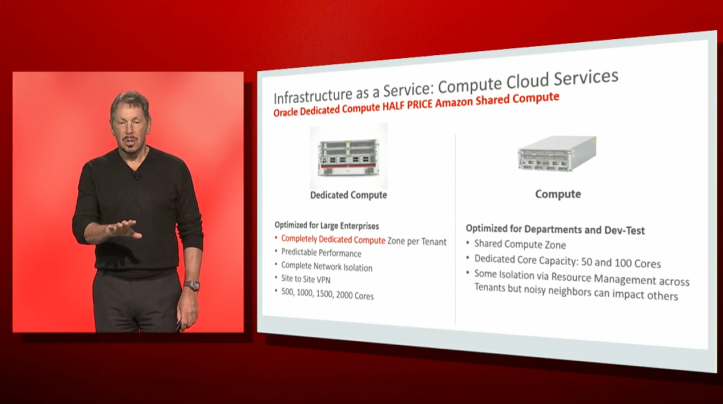

Oracle vous propose la fonctionnalité IaaS : Compute Cloud Services sous deux formes :

- Compute Zone partagée (Cimpute)

- Compute zone dédiée (Dedicated Cumpute)

Avec Dedicated Compute, vous êtes le seul à utiliser ce serveur. Le coût de ce service est la moitié de l’offre Amazon : Amazon Shared Compute.

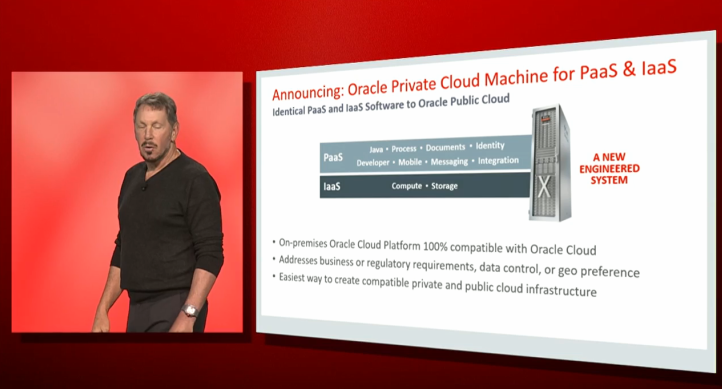

Une annonce importante : Oracle Private Cloud Machine pour le PaaS et l’IaaS. Cette solution permet d’utiliser les mêmes couches logicielles que celles utilisées dans le Cloud Oracle. Cette approche facilite la mise en œuvre de configurations compatibles entre des infrastuctures Cloud privé et Cloud public d’Oracle. Elle est adaptée aux réglementations particulières ou à des régles géographiques strictes empéchant d’utiliser un Cloud public.

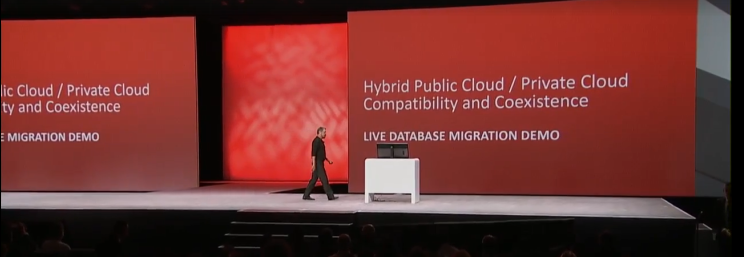

Larry Ellison s’est alors livré à une démonstration de migration d’une base. Une base hébergée dans un container 12c et hébergée dans le Cloud privé a été migrée très facilement vers le Cloud public à l’aide de SQL Developper.

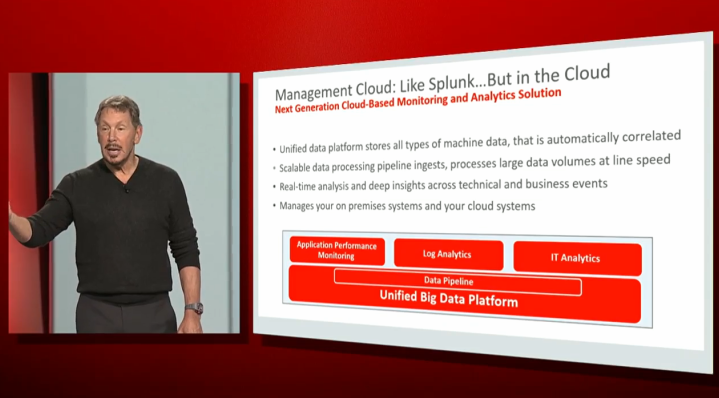

Les traitements de type analytiques peuvent également tirer profit du Cloud Oracle.

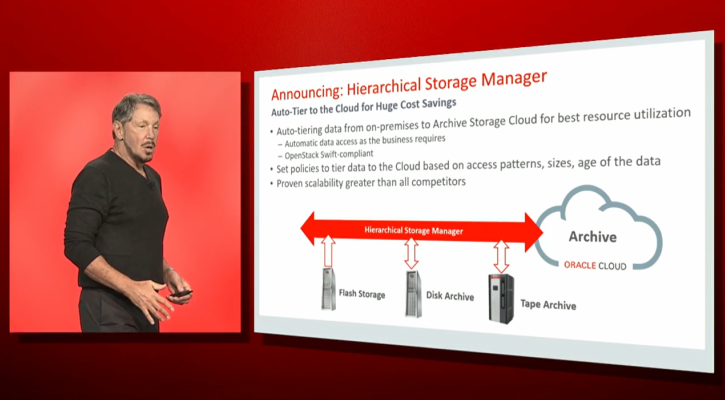

La nouveauté Hierarchical Storage Manager permet de gérer un auto-tiering compatible Open Stack et d’edxploiter le service Archve d’Oracle Cloud.

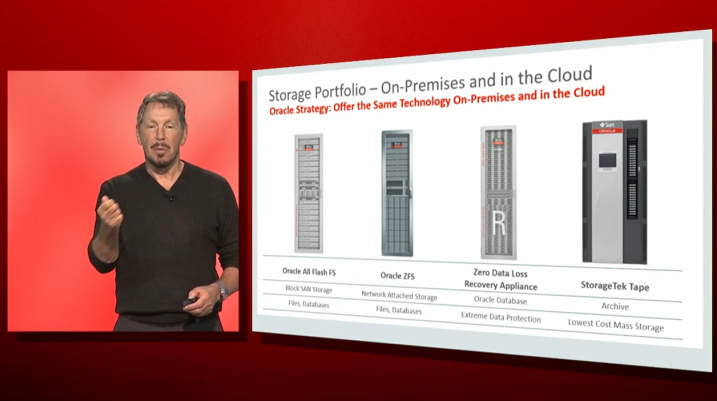

Oracle dispose de différentes solutions pour couvrir tous les besoins en stockage, que ce soit sur site ou dans le Cloud.

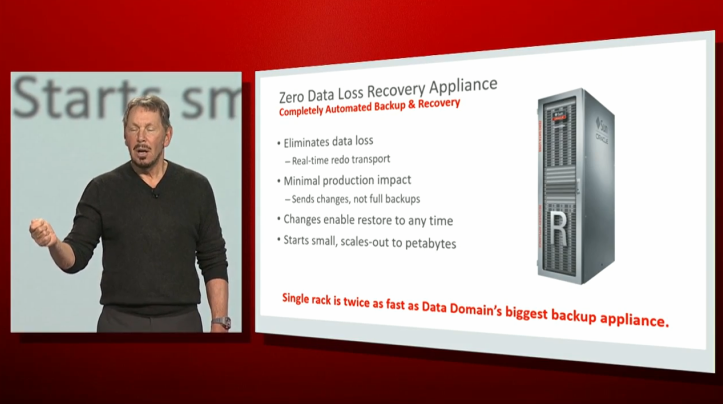

L’appliance Zero Data Loss Recovery facilite énormément les sauvegardes.

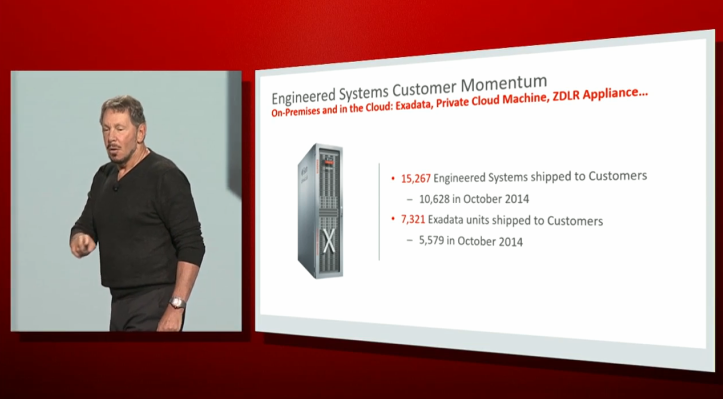

Un point sur les clients Engineered Systems.

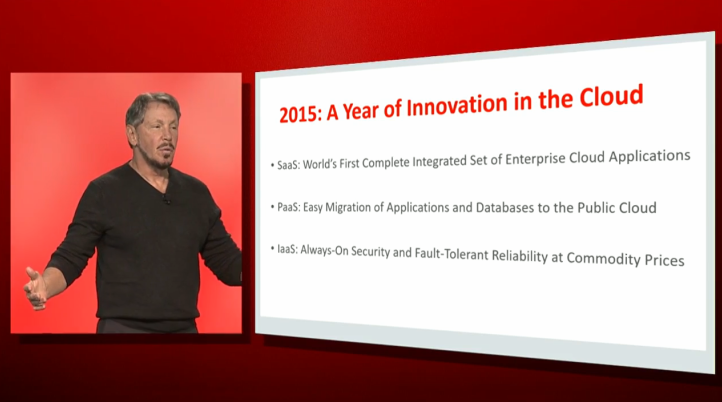

Un résumé sur la position d’Oracle pour le Cloud en 2015 :