4 raisons d’une analyse des risques de vos bases de données

Aujourd’hui, nous voyons quotidiennement dans la presse des cas de piratage, fuite de données, indisponibilité massive de services… En parallèle, la donnée est plus que jamais centrale dans le développement stratégique et pour la pérennité des organisations. Or ces données sont stockées dans des bases de données, elles-mêmes à l’intérieur d’infrastructures informatiques complexes.

Voici donc 4 raisons d’évaluer les mesures de sécurité en place et de mener une analyse des risques informatiques et pourquoi vous devez faire un focus sur vos bases de données. La sécurité des données est primordiale pour les entreprises, quelle que soit leur taille.

Qu’est-ce que l’analyse des risques informatiques ?

L’analyse des risques informatiques est une des étapes de la gestion des risques qui est définie par la norme ISO 31000 comme l’ensemble des « activités coordonnées dans le but de diriger et piloter un organisme vis-à-vis du risque ».

En général, on donne trois grandes finalités à la gestion des risques informatiques :

- Evaluer les mesures en place selon vos critères de sécurité (Disponibilité, Intégrité & Confidentialité notamment)

- Améliorer la sécurisation du système d’information (SI)

- Prouver et éprouver la fiabilité du SI

Quant à lui, le risque se définit généralement par « l’équation du risque », à savoir :

RISQUE = MENACE x VULNERABILITE x IMPACT

Dans cette équation, une menace correspond à l’origine du risque, sa source, l’attaque potentielle qui pourrait nuire aux actifs. La vulnérabilité est une faille de sécurité au niveau d’un actif. Enfin, l’impact peut se définir comme un niveau de sévérité.

Afin de réduire les risques et de protéger les actifs, les organisations doivent définir une politique de management des risques, qui elle-même donne lieu à la mise en place d’un plan d’actions de sécurité des actifs et notamment des données. Ce plan d’actions doit également prendre en compte la vraisemblance et l’acceptance des risques par l’organisation.

Maintenant que nous avons revu ensemble les fondamentaux, voici 4 raisons de mener une analyse des risques de votre système d’information, notamment de vos bases de données.

Raison N°1 : Vos données sont critiques et les entreprises de toute taille sont concernées

Connaissez-vous encore beaucoup de sociétés qui ne fonctionnent qu’avec des dossiers papiers ?

Aujourd’hui, toutes les entreprises gèrent des données numériques. Il s’agit de leur or brut et beaucoup d’entreprises l’ont compris en injectant ces données dans des outils de Big Data, de Machine Learning ou de Data Analytics afin de les exploiter à leur maximum et de créer davantage de valeur.

De plus, aujourd’hui, une organisation ne peut plus fonctionner sans un accès à son système d’information car il renferme des applicatifs critiques (solutions de prise de commande, logistique, CRM, RH, Comptabilité, Dossier Patient…) mais surtout des données essentielles à l’activité de l’organisation.

Il est alors primordial pour ces organisations de protéger leur système d’information et surtout leurs données.

En 2018, selon une étude Insee parue en avril 2020, 16% des sociétés de plus de 10 personnes ont déclaré avoir vécu un incident de sécurité informatique (indisponibilité, destruction ou altération de données, divulgation de données confidentielles…). Plus précisément, 13% des petites sociétés (10 à 19 personnes) ont rencontré des incidents de sécurité contre 30% du côtés des grandes sociétés (Plus de 250 personnes).

La bonne nouvelle, c’est que 87% des sociétés de plus de 10 personnes ont pris des mesures concernant la sécurité de leur SI, que ce soient des formations, des tests de sécurité, etc.

Ce rapport nous apprend également que 67% des entreprises externalisent tout ou partie de leurs activités de sécurité informatique.

Raison N°2 : C’est un fait : les bases de données sont des cibles privilégiées

Par définition, le SGBD (Système de Gestion de Base de Données) est indépendant des applications. Ainsi il est possible d’accéder à une donnée sans passer par l’application ou ses contrôles.

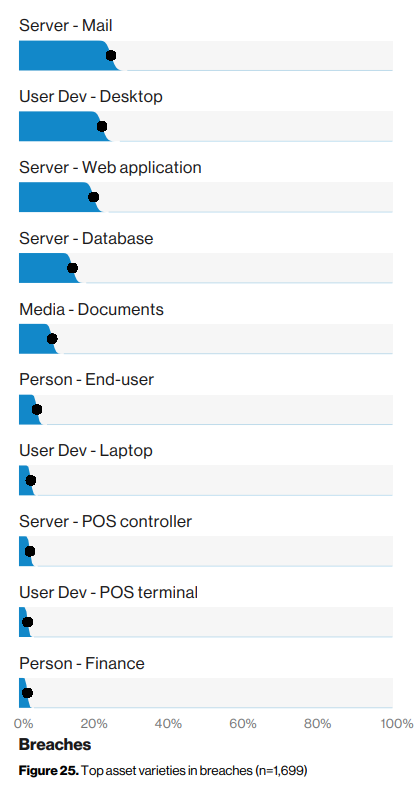

Selon le Data Breach Investigations Report 2019 de Verizon, les serveurs de bases de données sont dans le top 5 des actifs affectés par une compromission de données, aux côtés des serveurs e-mail, des serveurs d’application ou encore des postes de travail.

36% des compromissions de données sont dues à une mauvaise configuration des bases de données, on-premise comme dans le cloud. Le rapport nous apprend même que 34% des attaques impliquent des acteurs internes. Ce sont donc, au moins, 2 facteurs importants à considérer. D’où la nécessité pour votre organisation d’identifier les mesures implémentées au sein de votre SI et d’évaluer les risques associés, pour ensuite y remédier ou les accepter en toute connaissance de cause.

Raison N°3 : Les nouveaux usages (Métiers, Cloud…) créent de nouvelles vulnérabilités de sécurité

L’ensemble des métiers des organisations évoluent avec la transformation numérique et de l’économie. Ainsi de nouveaux usages apparaissent :

- Les métiers ont besoin d’ouvrir les accès aux données pour augmenter la valeur générée par l’organisation ;

- Les partenaires et/ou clients B2B ou B2C peuvent parfois accéder au SI de l’organisation afin d’optimiser les coûts et les délais ;

- Les équipes IT notamment ont besoin de multiplier les copies des données pour réaliser des sauvegardes, des reprises en cas de sinistre (PRA/PCA) ou encore des tests afin de faciliter les développements de nouvelles applications…

Globalement, ces changements d’usage rendent ainsi le SI plus complexe :

- Multiplication des bases de données et de leurs localisations (Cloud, SaaS, Shadow IT…) ;

- Interfaçage entre applications, organismes, applications mobile… ;

- Connexion avec de nombreuses applications ayant chacune leurs spécificités.

D’un point de vue de la sécurité de l’information, ceci renforce la nécessité d’identifier les vulnérabilités, les mesures de sécurité implémentées, et finalement d’évaluer les risques de sécurité propres au SI de votre organisation.

Raison N°4 : Vous vous devez d’être en conformité règlementaire

Les règlementations, certifications et normes nationales, européennes (RGPD, NIS, …), internationales (ISO 27001, …) ou sectorielles (HDS, PCI-DSS…) évoluent, pour prendre en compte les enjeux de cybersécurité, et pour protéger les personnes. Toutes intègrent à présent le principe d’évaluation des risques.

Être en conformité vis-à-vis des règles et normes est important pour plusieurs raisons :

- Pour protéger et maintenir votre activité en s’alignant avec des recommandations standards à mettre en œuvre afin de protéger votre SI ;

- Pour protéger vos actifs et donner des gages de qualité, de confiance et de sécurité à vos autorités de contrôles, clients et partenaires ;

- Pour faire adopter à vos partenaires un niveau de sécurité et de continuité de service approprié.

Pour être plus fort, il faut connaitre ses faiblesses… Connaissez-vous vos failles de sécurité informatiques ?

Si vous voulez en savoir davantage sur l’analyse des risques informatiques et sur comment mettre en place un management des risques, accédez au replay de notre webinar « Comment reussir l'analyse et la gestion des risques de vos bases de données Oracle ? », animé en partenariat avec EBRC, acteur européen spécialiste de la gestion des informations sensibles et de la cyber-resilience.

Découvrez également notre offre de Risk Management.